Payment data for

purchasing powereffortless rewardsa seamless experiencepersonalized offersEuropean retailerslocal shopsmarketing solutions

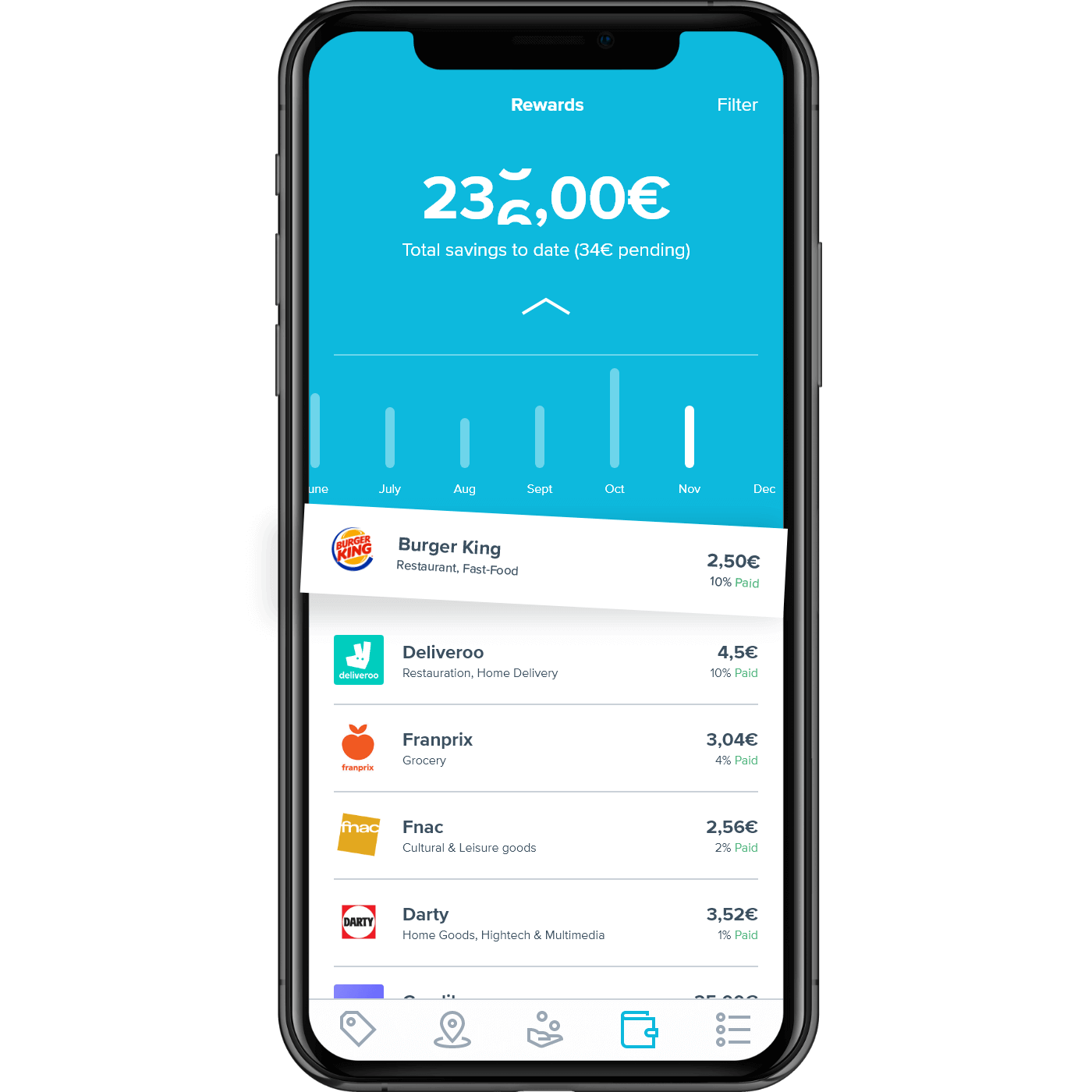

We create personalized and effortless rewards experiences in consumer daily banking applications that drive online and in-store sales for retailers by leveraging payment data.

Value for banks and fintechs

Deploy plug-and-play perks and rewards solutions for your customers, financed by retailers’ marketing budgets.

Solution for bankingValue for retailers

Use Payment Marketing campaigns based on consumer purchase behaviours to drive incremental sales while only paying for results.

Solution for retailers

Paid

1

Step 1

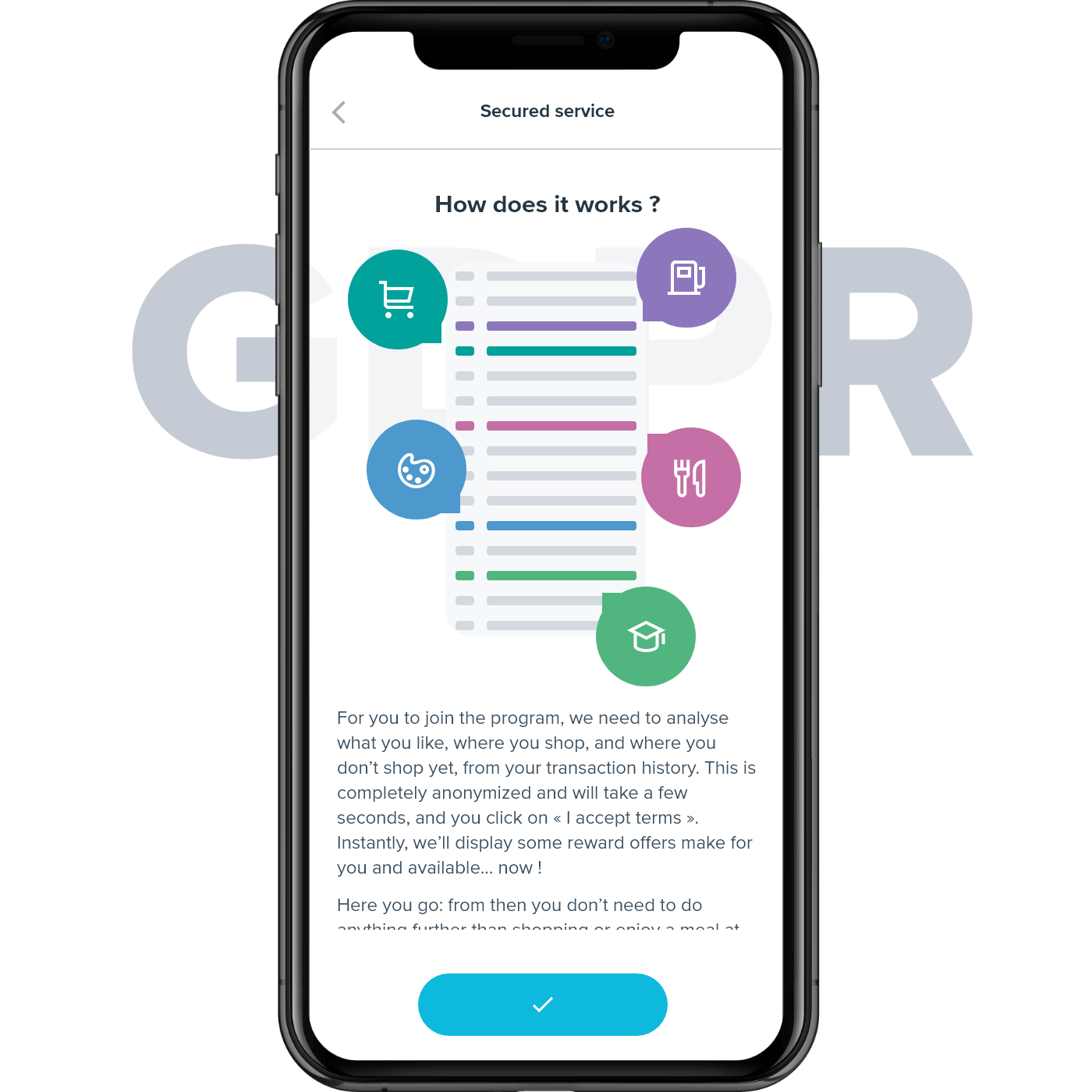

Onboarding& GDPR consent

Onboarding

& GDPR consent

GDPR

2

Step 2

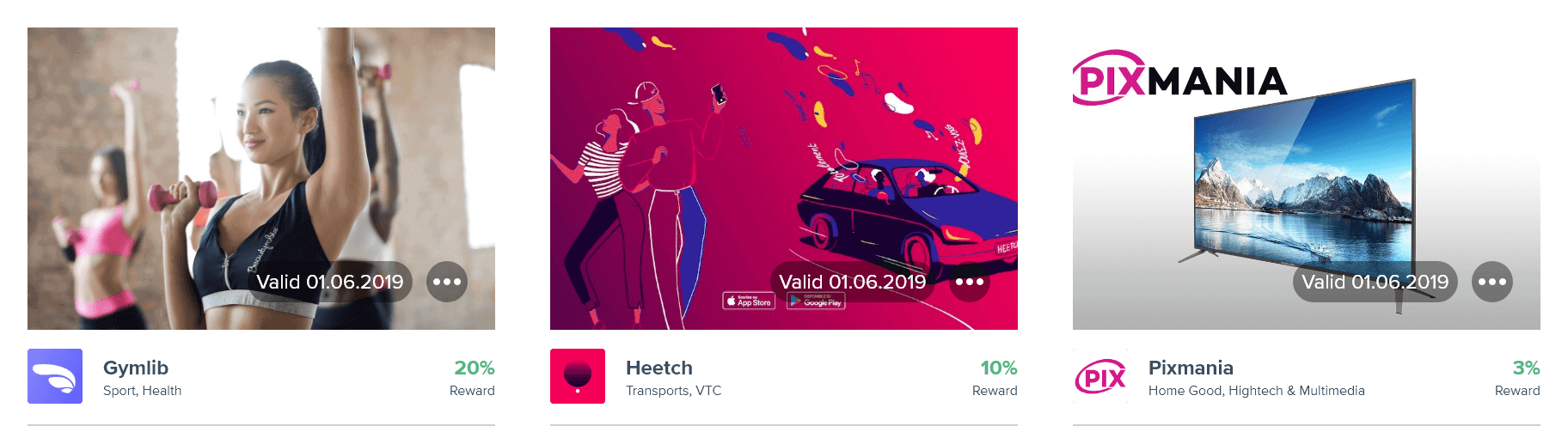

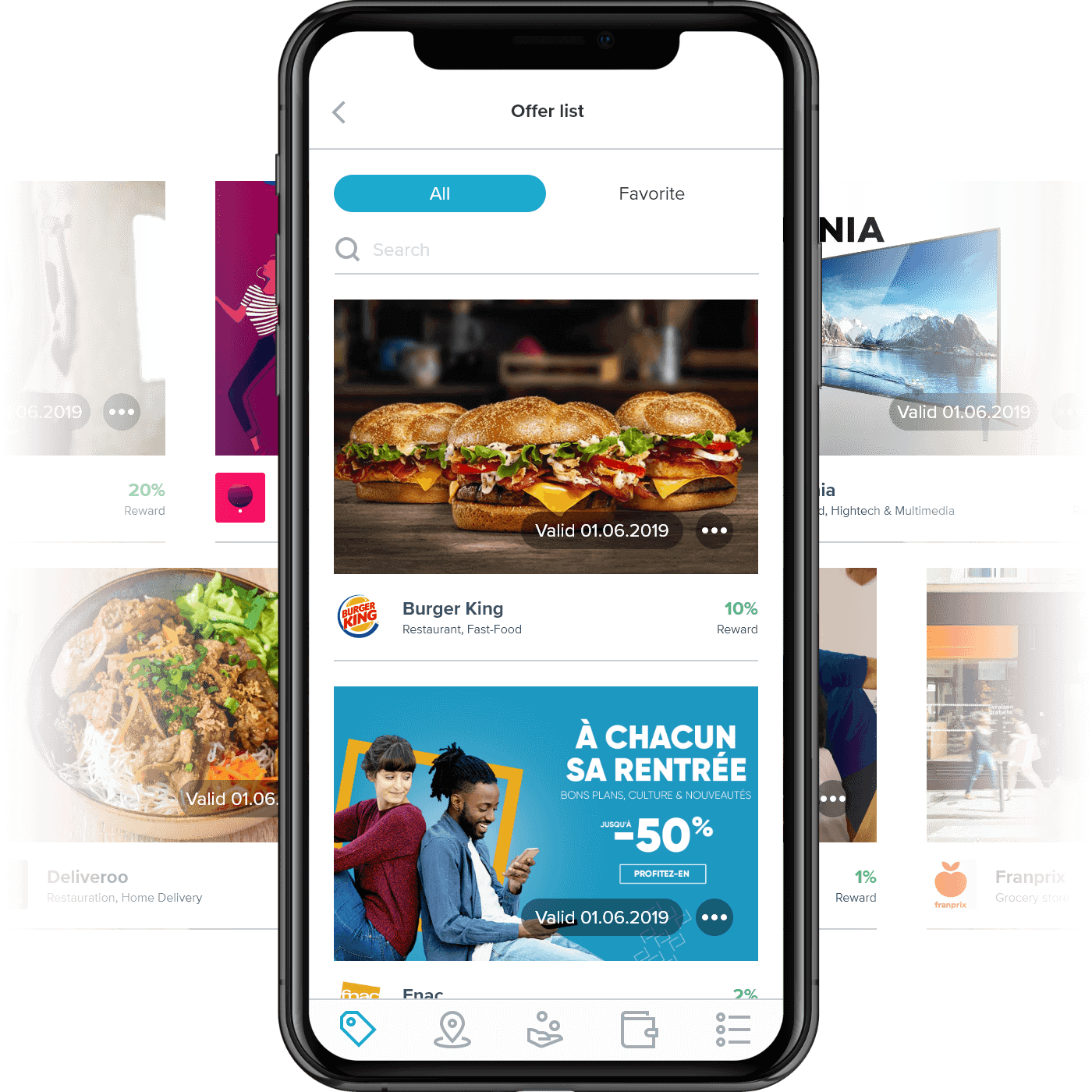

Access to relevant& personalized offers

Access to relevant

& personalized offers

3

Step 3

Regularpayment

Regular

payment

4

Step 4

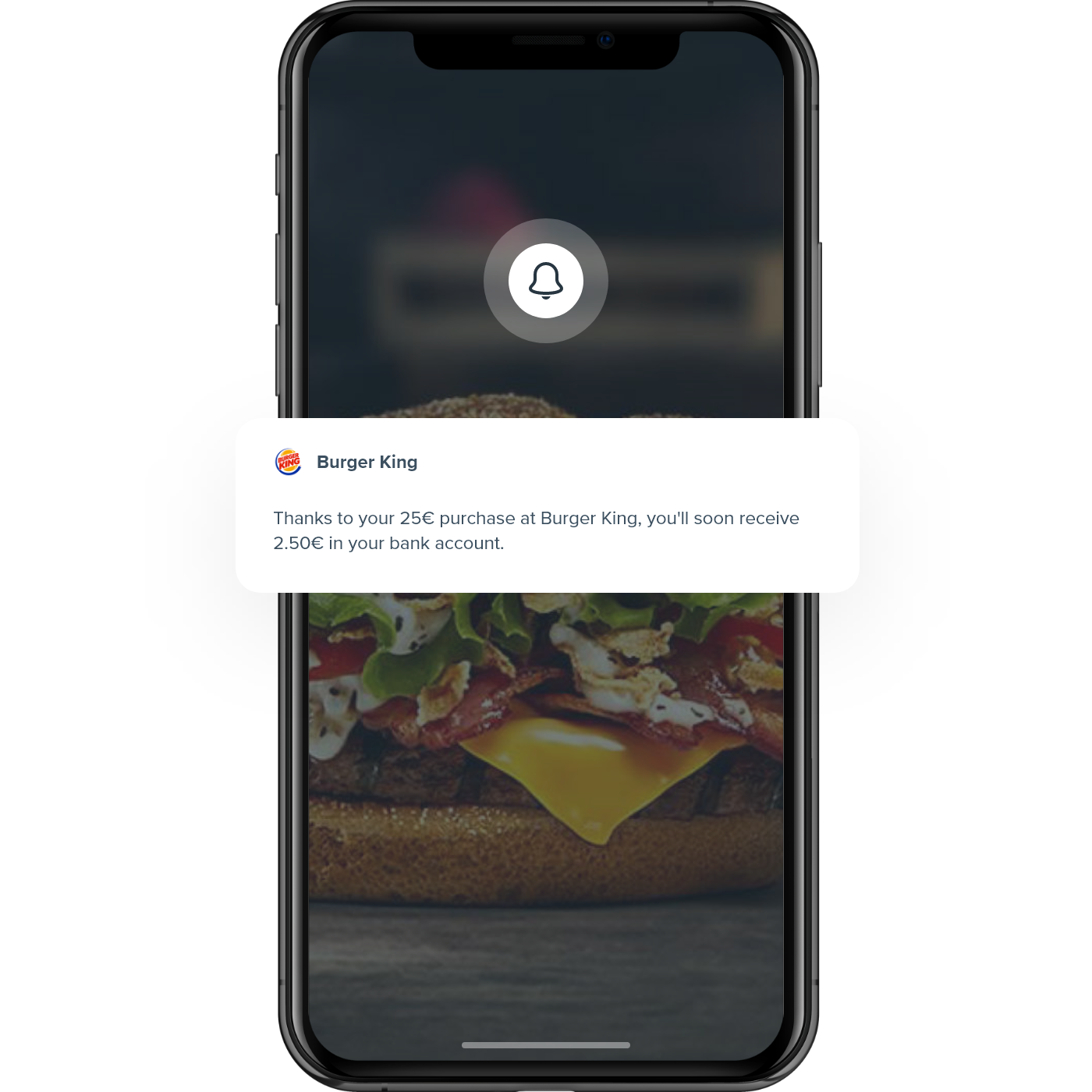

Validationnotification

Validation

notification

5

Step 5

Rewardreceived

Reward

received